Enfocándonos en las redes, tanto domesticas como empresariales, el Firewall de Windows es una herramienta imprescindible para poder defendernos de ataques externos o internos.

Este sistema hardware o software, examina, deja pasar o bloquea los paquetes de red, tanto externa como internamente.

Esto dependerá de las políticas usadas para la configuración de ésta.

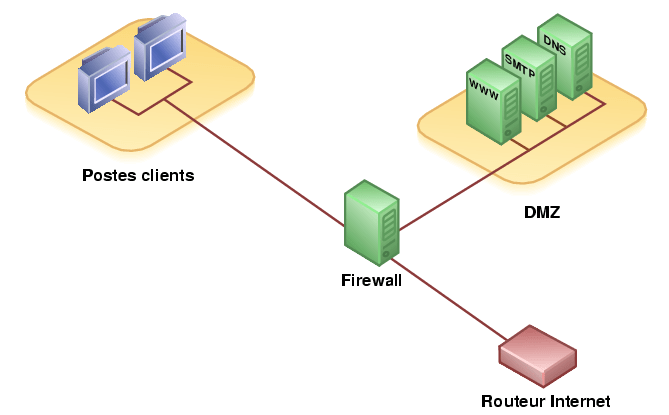

¿Qué es una DMZ?

Un DMZ (demilitarized zone), una zona desmilitarizada o red perimetral es simplemente una red local que esta ubicada entre la red interna de una organización o empresa y una red externa, generalmente a Internet.

Su objetivo es que las conexiones desde la red interna y la externa a la DMZ estén permitidas, pero a la vez que las conexiones desde la DMZ solo se permita la conexión a la red externa esto significa que, los equipos de la DMZ no puedan conectarse ni comunicarse con la red interna.

Esto permite que los equipos que están localizados en la DMZ puedan dar el servicio a la red externa al mismo tiempo que protegen a la red interna en el caso de que unos intrusos comprometan la seguridad de los equipos que están situados dentro de la zona desmilitarizada

Para cualquiera de la red externa que quiera conectarse ilegalmente a la red interna, la zona desmilitarizada se convierte en un callejón sin salida.

Modos de configuración

Si en el caso de tener un servidor de paginas web o cualquier servicio que queramos que sea accesible de ambas partes de la red, tanto interno como externo, sería una buena opción empezar a pensar en realizar una DMZ en nuestra configuración de la red.

Firewall de Windows con DMZ

En la mayoría de los casos se usa un firewall para mayor simplicidad de la red. La función de ésta es dividir la red en tres zonas, la externa (internet), la zona DMZ y la red interna, delimitando a la DMZ a la comunicación únicamente de la red externa, sin tener posibilidad a que este se comunique con la interna.

Normalmente, estas conexiones externas estarán controladas con PAT (port address translation).

Dual Firewall

Otro método empleado para la creación de las DMZ, son los DUAL FIREWALL. Este método es empleado en las grandes empresas, para poder delimitar los ataques externos con el firewall situado entre la DMZ y el router y los ataques internos con la configuración del firewall situado entre la DMZ y LAN (local area network).

Configuración simple

Este método, no tendría una configuración para una DMZ, solamente tendríamos la red local detrás del firewall, configurando en ella las políticas que necesitemos para la protección de ella, permitiendo o denegando los paquetes de la red, tanto interno como externo.

Distintos niveles

El Firewall se puede dividir en distintos niveles, por ejemplo, a nivel de red, en este nivel nuestros protocolos serían TCP/UDP.

En los demás niveles se usan, FTP, DNS, HTTP, SMTP, POP3, IMAP, NTP, entre otros.

Configuración

Para poder usar el firewall de Windows, lo primero que debemos hacer es, ir a Panel de control>Sistemas y Seguridad>Firewall de Windows Defender

En el buscador escribimos Firewall de Windows con Seguridad Avanzada y desde aquí podremos cambiar tanto las reglas de entrada, como las de salida.

También podemos crear restricciones de la red de cualquiera de las dos direcciones, tanto en puertos, IPs o servicios por ejemplo.

Para poder bloquear un paquete procedente del puerto 1234 por ejemplo, en la regla de entrada seleccionamos Nueva regla y en el seleccionamos puerto.

Introduciremos el puerto deseado para ejecutar una acción después. En este caso es inventado pero podríamos usar un puerto real para la configuración.

En este paso, seleccionaremos bloquear su conexión.

Para definir cuando aplicar este bloqueo, podremos seleccionar, en cual de los tres ámbitos será bloqueado. En este caso, como es solo una prueba. seleccionaremos los tres.

Aquí es donde escogeremos un nombre para la regla que acabamos de crear.

Fin del proceso

Al terminar el proceso de creación de la regla, veremos la ventana que se muestra en la imagen.

Podemos apreciar que el puerto que hemos escogido se bloquea correctamente en las Reglas de entrada.

Si tienes alguna duda o problema, no dudes en contactar con nosotros o dejarnos tu opinión en los comentarios.

Para leer más tutoriales puedes visitar nuestra web.